ניהול גישה פריבילגית (PAM) כבר מזמן אינו מסתכם בשמירת סיסמאות אדמין בכספת. סביבות מודרניות — ענן, DevOps, SaaS וזהויות וירטואליות — דורשות שינוי מוחלט של הדרך בה יש להתייחס לגישה פריבילגית.

ארגונים רבים עדיין נשענים על מודלים מיושנים: שליטה מרכזית דרך ה-IT, אישורים סטטיים וביקורות תקופתיות בלבד. אך כיום משטח התקיפה דינמי, מבוזר ואוטומטי יותר מאי פעם.

הבעיה בגישת PAM מסורתית

PAM “של פעם” מתמקד בעיקר ב:

- מנהלי מערכת אנושיים

- סיסמאות שמורות בכספות

- אכיפת MFA

- ביקורות תקופתיות

המודל המיושן אינו מתייחס ל-API Keys, חשבונות שירות, עומסי עבודה זמניים (Ephemeral Workloads) או סיכונים בזמן אמת.

למה זה רע?

שימוש לרעה באישורי גישה ממשיך להיות אחד מווקטורי התקיפה הנפוצים ביותר. ללא נראות רציפה ואכיפת מדיניות עקבית על כלל הזהויות, ארגונים חשופים לתנועה רוחבית (Lateral Movement), דליפות מידע ופערי רגולציה.

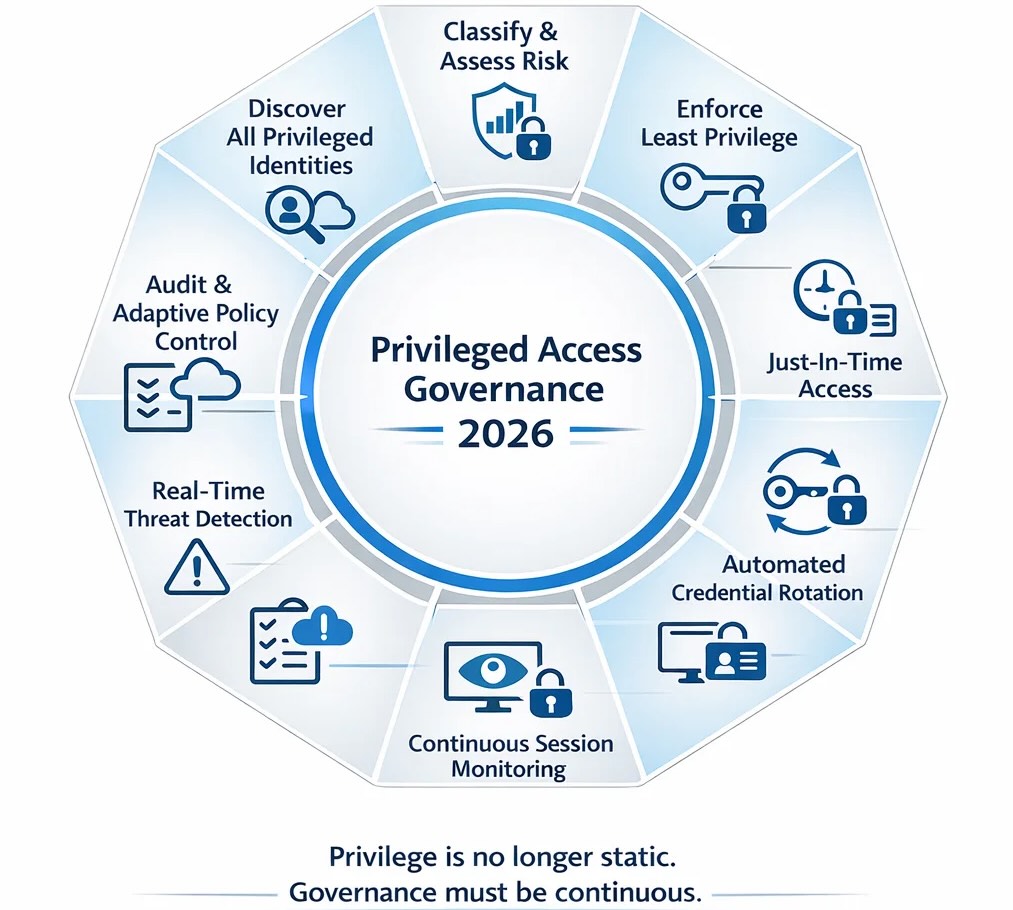

אסטרטגיית PAM מודרנית ב-8 צעדים

כדי להיות מוכנים לעתיד, נדרש מודל רחב ומתקדם יותר. שמונת הצעדים המרכזיים כוללים:

- גילוי כל הזהויות הפריבילגיות — אנושיות ומכונה

- סיווג והערכת רמת החשיפה לסיכון

- אכיפת עקרון ההרשאה המינימלית (Least Privilege)

- יישום גישת Just-In-Time

- רוטציה אוטומטית של אישורים וסיסמאות

- ניטור והקלטה רציפה של סשנים פריבילגיים

- זיהוי אנומליות בזמן אמת

- בקרה והתאמת מדיניות בסביבות ענן והיברידיות

גישה זו הופכת את ה-PAM מכלי תגובתי למודל ממשל פרואקטיבי ומתמשך.

PAM בשנת 2026 אינו רק הגנה על סיסמאות.

הוא ניהול וממשל הרשאות בכל מקום שבו הן קיימות.